在数字化浪潮席卷全球的今天,勒索软件已成为悬在企业头顶的“达摩克利斯之剑”。安全领域专家亚信安全通过深入剖析多起攻击案例,揭示了勒索软件并非无迹可寻,其攻击路径往往有章可循。更重要的是,研究指出:企业安全建设并非一味追求“高配置、全武装”,精准、分层的防御策略往往比盲目投入更具实效。

一、勒索软件的典型攻击路径揭秘

亚信安全的研究显示,勒索软件的攻击链通常呈现高度程式化特征,主要可归纳为以下几个关键阶段:

- 初始入侵:攻击者多利用钓鱼邮件、漏洞利用(尤其是未修补的公开漏洞)、弱口令或暴露在公网的脆弱服务(如RDP)作为突破口。这是整个攻击的“起点”。

- 横向移动与权限提升:一旦进入内网,攻击者会利用内网探测工具、密码抓取等手段,在企业网络内部横向移动,并尝试提升至域管理员等高权限账户,以控制更多关键资产。

- 数据窃取与加密准备:在部署加密程序前,越来越多的攻击者会先进行数据窃取(双重勒索),并细致地关闭安全软件、删除备份,为最终“收割”扫清障碍。

- 载荷部署与加密执行:勒索软件主程序被激活,对文件进行加密,并留下勒索信,完成攻击闭环。

二、防御误区:盲目“豪配”未必带来安全

面对如此威胁,许多企业的第一反应是加大安全投入,采购最先进的设备与解决方案。亚信安全专家指出,这是一种常见的认知误区。

- 技术堆砌不等于能力叠加:采购多种顶级安全产品,若缺乏有效的整合、策略调优与专业运营,反而可能因规则冲突、警报疲劳导致防御体系失效。

- 忽略基础,高楼难稳:许多攻击之所以成功,根源在于未及时修补的高危漏洞、松懈的账号口令管理、缺失的员工安全意识培训等“基础性问题”。这些问题无法单纯通过购买昂贵设备来解决。

- 成本与风险的不匹配:对于许多中小企业或特定行业用户,其数据价值与面临的威胁等级,可能并不需要一套“航母级别”的安全体系。盲目追求“全明星配置”会造成巨大的资源浪费,并可能因维护复杂而引入新的管理风险。

三、构建精准有效的防御体系:从“路径”入手

基于对攻击路径的理解,企业应转向构建精准、分层的防御体系:

- 强化入侵起点防护:这是性价比最高的环节。严格落实补丁管理、强制多因素认证、部署可靠的邮件网关与终端防护、并对员工进行持续的安全意识教育,能阻断大部分初始入侵尝试。

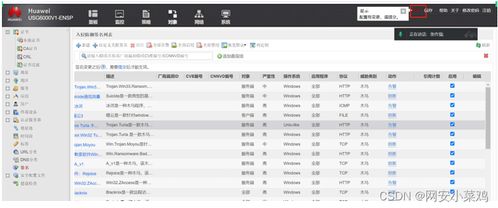

- 阻碍横向移动:通过网络分段(微隔离)、最小权限原则、监控异常内网连接(尤其是SMB、RDP等协议),可以极大增加攻击者在内部移动的难度与成本。

- 保护核心资产与数据:对关键服务器、数据库实施更严格的访问控制,并确保备份的离线、异地保存且定期测试可恢复性。这是应对加密勒索的最后防线。

- 建立监测与响应能力:部署EDR、NDR等检测响应工具,并建立或利用SOC团队/服务,争取在攻击链的早期阶段(如横向移动时)发现并遏制威胁,而非等到加密发生后才察觉。

****

亚信安全的分析清晰地表明,勒索软件防御是一场“不对称战争”。企业无需也无能力在每一个技术点上都与攻击者进行“军备竞赛”。真正的智慧在于,深刻理解攻击者的惯用路径,将有限的资源精准投入到能最大化提升攻击者成本、保护自身核心资产的环节上。从夯实基础安全卫生开始,构建一个可见、可管、可防、可控的纵深防御体系,远比简单地追求安全设备的“豪华配置”更为重要和有效。安全建设,重在适配与精准,而非奢华与堆砌。